Internet bez granic

9 maja 2012, 11:58Nowozelandzka firma Maxnet powołała do życia nowego dostawcę internetu - FYX - którego głównym zadaniem jest zapewnianie dostępu do usług, których zasięg geograficzny jest ograniczony i nie obejmuje Nowej Zelandii. Przykładami taki usług mogą być Netflix czy Hulu.

Psychoterapia internetowa co najmniej dorównuje skutecznością spotkaniom z psychologiem

5 sierpnia 2013, 11:52Psychoterapia przez Internet jest co najmniej tak samo skuteczna, jak konwencjonalna terapia prowadzona twarzą w twarz. Trzy miesiące po zakończeniu serii sesji pacjenci z grupy online'owej przejawiają nawet mniej objawów.

Powstał szkodliwy kod atakujący IE

25 listopada 2014, 11:37Cyberprzestępcy opracowali szkodliwy kod atakujący dziurę w Internet Explorerze. Luka, która istniała od czasów premiery Windows 95 została załatana 11 listopada bieżącego roku. Występuje ona we wszystkich wersjach IE od 3.0 do 11.

Pilna poprawka dla Internet Explorera

20 sierpnia 2015, 08:17Microsoft opublikował pilną poprawkę dla krytycznej dziury w Internet Explorerze. Przestępcy już wykorzystują lukę i zarażają komputery internautów. Do infekcji dochodzi, gdy odwiedzimy przejętą przez przestępców witrynę lub też odwiedzimy witrynę z odpowiednio spreparowaną reklamą.

Szczecinek planuje otwarcie obserwatorium astronomicznego

24 maja 2016, 12:11Szczecinek ma w planach adaptację zabytkowej wieży ciśnień na obserwatorium astronomiczne. Placówka będzie służyć edukacji i popularyzacji astronomii. Aktualnie trwa przetarg na wykonanie dokumentacji projektowej.

Po aktualizacji Avasta wystąpiły problemy z dostępem do internetu

12 maja 2017, 09:38Użytkownicy oprogramowania antywirusowego firmy Avast skarżą się, że po niedawnej aktualizacji stracili dostęp do części witryn internetowych i nie mogą zaktualizować Windows. Wydaje się, że przyczyną tego stanu rzeczy jest błąd w mechanizmie Web Shield

Koniec europejskiej puli adresów internetowych IPv4

26 listopada 2019, 13:13W Europie skończyła się pula adresów IPv4. Dzisiaj o godzinie 15:35, 25 listopada 2019 roku przyznaliśmy ostatnie adresy IPv4. Tym samym pula adresów IPv4 uległa wyczerpaniu, oświadczyła RIPE NCC, organizacja zajmująca się zarządzaniem zasobami internetowymi dla Europy, Bliskiego Wschodu i części Azji.

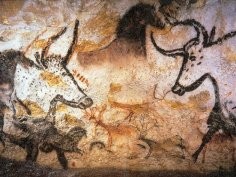

Konserwator mebli rozwiązał zagadkę sztuki naskalnej sprzed 20 000 lat

5 stycznia 2023, 13:09Ben Bacon, konserwator mebli z Londynu, pomógł w rozwiązaniu zagadki malunków naskalnych, z którą specjaliści zmagali się od dziesięcioleci. Pan Bacon, który zupełnie nie zna się na przedmiocie swoich badań, powiedział dziennikarzom, że prace nad rozszyfrowaniem przekazów sprzed dziesiątków tysięcy lat były surrealistycznym doświadczeniem. Jednak dzięki jego wysiłkom wiemy, co oznaczają tajemnicze kropki i inne znaki towarzyszące wielu malunkom.

Nowe restrykcje w Unii Europejskiej

20 września 2006, 11:44Zdaniem brytyjskiej organizacji Ofcom, zasady, które chce przyjąć Parlament Europejski, zagrażają rozwojowi nowych mediów. Obecnie w ramach istniejącego prawa znanego jako "telewizja bez granic" Unia Europejska wymaga od nadawców telewizyjnych, by chronili małoletnich przed szkodliwymi treściami, nie przekazywali treści wywołujących nienawiść i unikali podobnych nadużyć.

Microsoftowi nie podoba się umowa Google'a z DoubleClick

16 kwietnia 2007, 08:57Przedstawiciele Microsoftu uważają, że zamiar przejęcia przez Google’a firmy DoubleClick budzi poważne zastrzeżenia i transakcji powinien przyjrzeć się urząd antymonopolowy. Menedżerowie firmy z Redmond rozmawiali w tej sprawie z przedstawicielami AOL, AT&T i Yahoo, którzy wyrazili podobne zastrzeżenia.